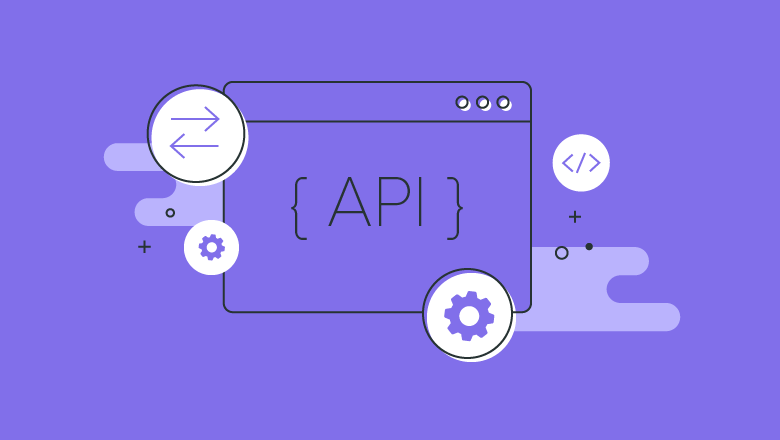

واجهات برمجة التطبيقات محورية الأهمية لكنها مصدر قلق أمني. كيف يمكن حمايتها؟

نتيجة الحاجة الملحة لاستخدام التقنية في مختلف مجالات الأعمال اليوم، أصبحت مختلف الشركات شديدة الاعتماد على الخدمات الرقمية المختلفة. وبينما شكل التحول التقني فائدة هائلة للشركات التي أصبحت قادرة على إنجاز المزيد من العمل باستخدام موارد أقل، فقد حمل هذا التحول معه مشكلة الهشاشة الأكبر للهجمات البعيدة التي تستغل نفس التقنيات الحديثة ضد الشركات.

يقدر أن حجم سوق الأمن السيبراني قد وصل لأكثر من 139 مليار دولار في عام 2021، ومن المقدر أن تصل عائدات المجال حتى 298 مليار دولار بحلول عام 2027. ويأتي هذا النمو كنتيجة حتمية للانكشاف الرقمي والتعقيد المتزايد للأنظمة المستخدمة.

التعقيد الإضافي يخلق المزيد من سطوح الهجوم المخفية

تتيح واجهات تطوير التطبيقات (API) استخدام الخدمات والتطبيقات المصغرة في شبكات وأعمال المنظمات بشكل مكثف. حيث إنها تختصر وقت التحول بشكل كبير وتمنح للشركات مرونة إضافية عند تضمين ميزات جديدة. لكن وبينما تضيف هذه الواجهات الكثير من الفائدة من حيث الاستخدام وبالأخص في حالات التحول الرقمي السريع، فهي تشكل مصدر قلق أمني كبير ومتعدد النواحي.

تعد مشكلة هجر التطوير أو غياب التحديثات واحدة من أهم المشاكل التي تعاني منها واجهات برمجة التطبيقات اليوم. حيث تستمر العديد من الشركات باستخدام واجهات قديمة لم تعد مدعومة أو أنها تعاني من ثغرات ومشاكل أمنية معروفة في بعض الحالات. وبالنظر إلى التعقيد الشديد للأنظمة الخاصة بالشبكات وكون أجزاء كبيرة من هذه الشبكات معتمة أمنياً، يمكن أن تشكل هذه الواجهات نقاط ضعف قابلة للاستغلال في هجمات اليوم الصفري (Zero-Day Attack).

من الناحية الأخرى، تعاني العديد من الشركات التي بدأت مسيرة التحول الرقمي مؤخراً فقط من مشكلة معاكسة. حيث تستخدم هذه الشركات واجهات برمجة تطبيقات حديثة دون أن تبني على أنظمة منتهية الدعم، لكنها تكون معرضة لإساءة الإعداد أو السهو عن نقاط معينة نتيجة التفعيل السريع للأنظمة. وبالنظر إلى أن هذه الشركات عادة ما تركز على تنمية وجودها الرقمي قبل أن تسعى لحماية هذا الوجود، فهي تعد هدفاً مفضلاً للمخترقين.

أخيراً، تعاني ثغرات واجهات برمجة التطبيقات من أنها أكثر عرضة للاستغلال من الثغرات الأخرى. حيث تستخدم هذه الواجهات لبناء الخدمات المصغرة ضمن أنظمة الشركات، وعندما تعاني واجهة برمجية تطبيقات من ثغرة أمنية، فهي تورث تلك الثغرة للخدمات المبنية عليها أيضاً، وهو ما يجعل حماية هذه الواجهات والتعامل المبكر مع ثغراتها المحتملة أولوية للشركات.

الحماية من ثغرات واجهات تطوير التطبيقات ممكنة لكنها تتطلب أنظمة أمان قوية

على الرغم من أنها تمتلك بعض الجوانب السلبية، فلا شك بكون واجهات تطوير التطبيقات ستستمر بالوجود في أنظمة الشركات في المستقبل. حيث تشكل هذه الواجهات أصولاً هامة وشديدة الفائدة بحيث يصعب التخلي عنها، وهو ما يجعل التعامل مع ثغراتها بالغ الأهمية.

في تقرير أخير نشرته شركة أكاماي (Akamai) الرائدة في مجال الحلول الأمنية السحابية، تم تصنيف أهم الثغرات التي تواجهها واجهات برمجة التطبيقات اليوم وفق مشروع أمان تطبيقات الويب المفتوحة (OWASP) بالإضافة للحلول التي تقدمها الشركة في المجال. وتضمنت أبرز هذه التحديات الأمنية أموراً مثل:

فشل الترخيص على المستوى الغرضي

تظهر هذه المشاكل عندما لا تكون عملية التوثيق التي يستخدمها العميل مرخصة للوصول إلى المعرفات الغرضية ضمن أنظمته. ويعني ذلك أن المخترقين يمكن أن يطلبوا الوصول إلى الأغراض بشكل مباشر متجاوزين التسلسل التقليدي وإجراءات الأمان المرافقة له.

للتعامل مع المشكلة، تقترح أكاماي أن يتم استخدام أدوات توثيق متنوعة بالإضافة للمعرفات الغرضية، بحيث يبقى ترخيص الوصول إلى الأغراض لازماً حتى عند إخفاء المعرفات الغرضية عن النظام لغايات معينة. وفي هذا المجال تقدم أكاماي خدمة App & API Protector التي تعد حل حماية لتطبيقات الويب وواجهات برمجة التطبيقات (WAAP).

فشل توثيق المستخدمين

عادة ما تظهر هذه المشاكل نتيجة التضمين الخاطئ أو غير المناسب لآليات توثيق المستخدمين. حيث يمكن أن تسمح المشكلة للمهاجمين باستخدام الرموز المخصصة للمستخدمين للحصول على وصول غير مشروع إلى البيانات أو حتى تقمص الحسابات واستخدامها لغايات خبيثة.

عادة ما تحتاج هذه المشاكل لإصلاح عملية توثيق المستخدمين ليتم حلها بشكل كامل. لكن من الممكن الحد من الضرر الناتج عن هذه الثغرات عبر استغلال أنظمة مثل API gateway من أكاماي، والتي تحرص على إجراء توثيق متعدد المراحل والعوامل للمستخدمين لتجنب سرقة رموز وصول المستخدمين واستخدامها بشكل غير مشروع.

الكشف المفرط عن البيانات

تظهر هذه المشكلة عندما يقوم المطورون بإتاحة الوصول الزائد لخصائص العناصر والبيانات الوصفية الخاصة بها. حيث يميل بعض المطورين لترك هذه البيانات الحساسة من العناصر المرسلة والاعتماد على فلترتها اللاحقة وعدم عرضها لدى العميل. لكن تعاني هذه المقاربة من إمكانية استغلالها من المهاجمين لتحقيق وصول لبيانات عالية الحساسية تستخدم لبناء أو زيادة خطورة هجمات أخرى.

للتعامل مع هذه المشكلة، توفر أكاماي. مجموعة من الحلول التي تتضمن استخدام خدمة App & API Protector لفلترة البيانات الإضافية التي يتم أرسالها دون ضرورة. كما تتضمن الخدمة إنشاء سيناريوهات مخصصة تتضمن إرسال بيانات وصفية مضللة لن تصل للمستخدمين العاديين لكنها تحمي ضد المهاجمين عبر تشتيت تركيزهم إلى نقاط ضعف غير موجودة.

بالإضافة للنقاط السابقة، هناك العديد من أنواع الثغرات الأخرى التي يمكن أن تتعرض لها واجهات برمجة التطبيقات. وفي ظل المناخ الأمني المتزايد خطورة، لا بد من التعامل الفعال والاستعانة بخدمات متقدمة للتعامل مع هذه التحديات. وبينما يبقى هناك جزء كبير من المسؤولية الأمنية على عاتق فرق التطوير ومقدار التزامها بمبادئ الأمان، تلعب الخدمات الأمنية مثل الموفرة من شركة أكاماي دوراً محورياً في الحماية من الهجمات الإلكترونية، أو تقليل خطورة تلك التي تقع منها على الأقل.